Configurar proxies e balanceadores de carga para o Tableau Server

Na maioria das empresas, o Tableau Server precisa se comunicar com a Internet. O Tableau Server foi projetado para operar dentro de uma rede interna protegida. Não configure o Tableau Server diretamente na Internet ou em um DMZ. Em vez disso, a comunicação entre a rede e a Internet deve ser mediada com servidores proxy. O Servidor proxy avançado media o tráfego de dentro da rede para os destinos na Internet. Servidores proxy reversos e balanceadores de carga medeiam o tráfego da Internet para alvos dentro da rede.

Quem deve ler este artigo?

Este artigo é destinado a profissionais de TI com experiência em redes gerais, balanceamento de carga e soluções de proxy de gateway. O artigo descreve como e quando o Tableau precisa de acesso à Internet e descreve como configurar sua rede e o Tableau para usar servidores proxy e de balanceamento de carga para acesso de e à Internet. Há diversas soluções de terceiros disponíveis, portanto, parte do conteúdo no artigo é necessariamente genérico.

Antes de configurar um servidor proxy, consulte Como se comunicar com a Internet.

Configurar um servidor proxy de encaminhamento

Para habilitar a comunicação do Tableau Server com a Internet, implante o Tableau Server com um servidor proxy de encaminhamento. Quando o Tableau Server precisa acessar a Internet, ele não envia a solicitação diretamente para a Internet. Em vez disso, ele envia a solicitação para o proxy de encaminhamento, que, por sua vez, encaminha a solicitação. Os proxies avançados ajudam os administradores a gerenciar o tráfego para fora da Internet, em tarefas como balanceamento de carga, bloqueio de acesso a sites etc.

Se você usa um proxy de encaminhamento, é necessário configurar os computadores que executam o Tableau Server na rede para enviar o tráfego para o proxy de encaminhamento. O Tableau Server não oferece suporte à autenticação de proxy manual ou de passagem.

Se você estiver executando a autenticação OpenID com uma solução de proxy de encaminhamento, configurações adicionais são necessárias. Consulte Configurar o Tableau Server para OpenID Connect.

Configuração do Tableau Server no Linux para trabalhar com um proxy de encaminhamento

Recomenda-se a configuração do Tableau Server para trabalhar com a solução de proxy de encaminhamento como parte do processo de instalação. Especificamente, configure o Tableau Server ao executar ./initialize-tsm, conforme descrito em Instalar e inicializar o TSM, ou como parte da Instalação automatizada do Tableau Server.

O procedimento abaixo descreve como criar um arquivo de configuração de proxy de encaminhamento para o Tableau Server no Linux.

O arquivo de configuração é armazenado no seguinte diretório:

~<unprivileged_user>/.config/systemd/tableau_server.conf.d

Por padrão, o Tableau Server cria o usuário sem privilégios, tableau. Portanto, o caminho padrão para o diretório de configuração é:

~tableau/.config/systemd/tableau_server.conf.d

O nome do arquivo de configuração do proxy neste tópico e no arquivo de configuração abaixo é denominado 20-proxy.conf Nomeie esse arquivo de acordo com sua própria convenção, mas é necessário usar a extensão .conf. O systemd processará os arquivos armazenados no diretório tableau_server.conf.d em ordem lexical de acordo com o nome do arquivo.

Execute o comando

tsm stop.Inicie uma sessão como um usuário sem privilégios. Por padrão, o

tableaué o usuário não privilegiado criado pelo Tableau Server durante a instalação. Execute o seguinte comando:sudo su -l tableauCrie ou abra o arquivo

20-proxy.confno diretóriotableau_server.conf.d. Se você configurou o proxy de encaminhamento durante a instalação, o arquivo20-proxy.confjá foi criado.Crie o arquivo. Execute o seguinte comando:

touch ~tableau/.config/systemd/tableau_server.conf.d/20-proxy.confAbra o arquivo

20-proxy.confem um editor de texto.

Copie os conteúdos do arquivo de configuração do Proxy no arquivo. Se você estiver editando um arquivo existente, tome cuidado para não excluir a configuração. Os conteúdos do arquivo de configuração do Proxy incluem instruções sobre como definir configurações de proxy de encaminhamento. Depois de editar e salvar o arquivo, vá para a Etapa 5.

Saia do shell do Tableau. Execute o seguinte comando:

exitReinicie os serviços de negócios do TSM. Execute os comandos do script a seguir:

sudo /opt/tableau/tableau_server/packages/scripts.<version>/stop-administrative-servicessudo /opt/tableau/tableau_server/packages/scripts.<version>/start-administrative-servicesReinicie o TSM.

tsm restart

# Always edit this file on Tableau Server as the unprivileged user. By default, tableau, is the unprivileged user created by Tableau Server during installation.

# Set environment variables http_proxy and https_proxy to point to your proxy host.

# For example, to set the proxy to example-host for ports 80 and 443, run the following commands:

#

http_proxy=http://example-host:80/

https_proxy=http://example-host:443/

#

# Take care to use 'http' when you specify the URL for the https_proxy environmental variable.

# Do not specify the 'https' protocol for the value of the https_proxy environmental variable.

#

# To bypass the proxy server, specify exceptions in the no_proxy variable. Use this variable if your proxy server does not route internal addresses.

# You must also add exceptions to this proxy configuration to guarantee that all communications within a local Tableau Server cluster (if you have one now or will have one later) do not route to the proxy server.

# Enter both the host name and the IP address for each computer. Additionally, include the cannonical host name (localhost) and IP address (127.0.0.1) for the local computer.

# For example, to specify exceptions for a three-node cluster:

#

no_proxy="localhost,127.0.0.1,hostname1,hostname2,hostname3,IP1,IP2,IP3"

#

# Where "hostname1" is the actual hostname of node 1, and "IP1" is the actual IP address of node 1, etc.Gerador de relatórios de falhas do servidor

Se sua organização usar um servidor proxy para se conectar à internet, você deve configurar o gerador de relatórios de falhas do servidor do Tableau para usar o proxy. Mesmo que já tenha configurado o Tableau Server para usar um proxy, também deverá configurar o gerador de relatórios de falhas do servidor separadamente. Para configurar o proxy para o gerador de relatórios de falhas do servidor, consulte Configurar o relato de falhas do servidor.

Como um proxy reverso e um balanceador funciona com o Tableau Server

Proxies reversos e balanceadores de carga são servidores que recebem solicitações de clientes externos (Internet) e as encaminham para o Tableau Server. Essas soluções disponibilizam o Tableau Server para a Internet sem precisar expor o endereço IP individual do Tableau Server à Internet. Elas também agem como uma autenticação ou dispositivos de passagem para que os dados não sejam armazenados de forma que pessoas de fora da empresa possam acessá-los. Este requisito pode ser importante para as organizações sujeitas a várias regulamentações de privacidade, como PCI, HIPAA ou SOX.

O diagrama a seguir ilustra o caminho de comunicação quando um cliente faz uma solicitação ao Tableau Server configurado para funcionar com um proxy reverso e/ou balanceador de carga (LB)

Um cliente externo inicia uma conexão com o Tableau Server. O cliente usa uma URL pública configurada para o servidor proxy reverso/LB, como

https://tableau.example.com. (O cliente não sabe que está acessando um proxy reverso/LB).O proxy reverso mapeia essa solicitação, por sua vez, para uma solicitação no Tableau Server. Em alguns cenários, o proxy reverso pode ser configurado para autenticar o cliente (usando SSL/TLS) como uma pré-condição para passar a solicitação ao Tableau Server.

O Tableau Server recebe a solicitação e envia a resposta ao proxy reverso/LB.

O proxy reverso/LB envia o conteúdo de volta ao cliente. No que diz respeito ao cliente, ele apenas interagiu com o Tableau Server e não tem como saber que a comunicação passou por servidor(es) intermediário(s).

TLS/SSL

Dependendo do cenário do gateway, considere configurar o proxy reverso e os servidores de balanceamento de carga para usar TLS/SSL para qualquer tráfego externo à sua rede. Isso ajuda a garantir a privacidade, a integridade do conteúdo e a autenticação. A menos que você tenha implantado outras medidas de segurança para proteger o tráfego entre o seu gateway de internet e o Tableau Server, também recomendamos configurar o SSL entre o proxy do gateway e o Tableau Server. É possível usar certificados internos ou autoassinados para criptografar o tráfego entre Tableau Servers e outros computadores internos.

Acesso móvel

O Tableau Server adiciona um cabeçalho X-header a todas as respostas HTTP para sessões do Tableau Mobile. Por padrão, a maioria das soluções por proxy preservarão os X-headers. Se a sua solução de gateway não preservar os cabeçalhos X, será necessário configurar o servidor proxy e o balanceador de carga para preservar o seguinte cabeçalho para todas as respostas HTTP para sessões do cliente móvel: X-Tableau: Tableau Server.

Se você tiver configurado a autenticação no gateway, seu servidor proxy/LB deverá responder às solicitações HTTP do Tableau Mobile com uma resposta HTTP 302. A resposta 302 deve incluir um redirecionamento para a página de logon do provedor de identidade. Para visualizar um diagrama que descreve a sequência de autenticação 302, consulte Sequência de autenticação do Tableau Mobile(O link abre em nova janela) na comunidade do Tableau.

Proxy reverso, balanceador de carga e autenticação de usuário

O Tableau Server sempre autenticará os usuários. Isso significa que, mesmo que esteja autenticando conexões de entrada no gateway de sua empresa, o Tableau Server ainda assim autenticará o usuário.

No entanto, nem todos os clientes aceitarão a autenticação do usuário com uma solução de gateway:

Para navegadores da Web compatíveis, use SAML, OpenID Connect, Kerberos, tíquetes confiáveis ou autenticação manual com um proxy reverso/LB.

O Tableau Mobile suporta autenticação SAML ou manual com um proxy reverso/LB. A versão de iOS do Tableau Mobile suporta o Kerberos com um proxy reverso/LB. A mesma recomendação acima se aplica.

O Tableau Prep não aceita autenticação com um proxy reverso ou balanceador de carga. Para acesso remoto, use uma solução VPN ou configure seus serviços de gateway para rotear o tráfego do Tableau Prep diretamente para o Tableau Server para autenticação.

O Tableau Desktop oferece suporte à autenticação com um proxy reverso, desde que um módulo de autenticação esteja executando a pré-autenticação no proxy reverso antes que o tráfego seja roteado para o Tableau Server para autenticação final. Para obter mais informações, consulte a Parte 5 - Configurando a camada da Web(O link abre em nova janela) do Guia de implantação do Tableau Server Enterprise e Configurar módulo de autenticação com Independent Gateway .

Se a sua empresa for autenticada com o Active Directory:

- O Tableau Server deve ser configurado para proxy reverso antes de configurá-lo para Kerberos. Para obter mais informações, consulte Configurar o Kerberos.

Configurar o Tableau Server para funcionar com um servidor proxy reverso e/ou balanceador de carga

Antes de configurar o Tableau Server, você precisará coletar as informações a seguir sobre a configuração do servidor proxy. Para configurar o Tableau Server, use o comando tsm configuration set. As informações de coleta obrigatória correspondem às opções necessárias ao executar tsm.

A maioria das seguintes opções do tsm também é usada para configurar as implantações do Tableau Server que funcionam em segundo plano a um balanceador de carga. Para obter mais informações, consulte Adicionar um balanceador de carga.

| Item | Descrição | Opção tsm configuration set correspondente |

|---|---|---|

Endereço IP ou CNAME | Você pode inserir um endereço IP ou um CNAME nessa opção. O endereço ou endereços IP públicos dos servidores proxy e do balanceador de carga. O endereço IP deve estar no formato IPv4, como Caso não consiga fornecer um IP estático ou, se estiver usando proxies em nuvem ou balanceadores de carga externos, é possível especificar o valor DNS de CNAME (nome canônico) que os clientes usarão para se conectar ao Tableau Server. Este valor CNAME deve ser configurado na solução de proxy reverso para se comunicar com o Tableau Server. | gateway.trusted |

| FQDN | O nome de domínio totalmente qualificado que as pessoas usam para acessar o Tableau Server, como tableau.example.com. O Tableau Server não suporta alternância de contexto para essa opção. Por exemplo, a seguinte URL não é compatível: example.com/tableau. | gateway.public.host |

| Não FQDN | Qualquer nome de subdomínio para o servidores LB. No exemplo tableau.example.com, o nome do subdomínio é tableau. | gateway.trusted_hosts |

| Aliases | Quaisquer nomes alternativos públicos para os servidores proxy ou LB. Na maioria dos casos, os aliases são designados usando valores CNAME. Um exemplo seria um servidor proxy bigbox.example.com e entradas CNAME de ftp.example.com e www.example.com. | gateway.trusted_hosts |

| Portas | Os números de porta do tráfego do cliente para o servidor de proxy reverso. |

|

Se estiver usando uma instalação distribuída do Tableau Server, execute os seguintes comandos tsm no nó inicial do cluster.

Insira o comando a seguir para definir o FQDN que os clientes usarão para acessar o Tableau Server por meio dos servidores proxy e/ou LB, em que

nameé o FQDN:tsm configuration set -k gateway.public.host -v 'name'Por exemplo, se o Tableau Server for encontrado inserindo-se

https://tableau.example.comno navegador, digite este comando:tsm configuration set -k gateway.public.host -v 'tableau.example.com'Digite o seguinte comando para definir o endereço ou o CNAME dos servidores proxy e ou LB, em que

server_addressé o endereço IPv4 ou valor CNAME:tsm configuration set -k gateway.trusted -v 'server_ip_address'Se sua organização usa vários servidores proxy e/ou servidores LB, insira vários endereços IPv4, separando-os com vírgulas. Intervalos de IP não são suportados. Para melhorar a inicialização do Tableau Server, reduza o número de entradas em

gateway.trusted.Insira o comando a seguir para especificar nomes alternativos para os servidores proxy/LB, como seus nomes de domínio totalmente qualificados, quaisquer nomes de domínio não totalmente qualificados e quaisquer aliases. Se houver mais de um nome, separe-os por vírgula.

tsm configuration set -k gateway.trusted_hosts -v 'name1, name2, name3'Por exemplo:

tsm configuration set -k gateway.trusted_hosts -v 'proxy1.example.com, proxy1, ftp.example.com, www.example.com'Se o servidor proxy estiver usando SSL para se comunicar com a Internet, execute o seguinte comando, que diz ao Tableau que o servidor de proxy reverso está usando a porta 443 em vez da porta 80:

tsm configuration set -k gateway.public.port -v 443Observação: se o servidor proxy estiver usando SSL para se comunicar com o Tableau Server, o SSL deverá ser configurado e estar habilitado no Tableau Server.

Insira o comando a seguir para aplicar a alteração de configuração:

tsm pending-changes applySe as alterações pendentes exigirem uma reinicialização do servidor, o comando

pending-changes applyexibirá um prompt para que você saiba que ocorrerá uma reinicialização. Esse prompt será exibido mesmo que o servidor esteja parado, porém, nesse caso, não há reinicialização. Cancele o prompt com a opção--ignore-prompt, mas isso não altera o comportamento de reinicialização. Se as alterações não exigirem uma reinicialização, elas serão aplicadas sem um prompt. Para obter mais informações, consulte tsm pending-changes apply.

Configurar o proxy reverso ou o servidor de balanceamento de carga para funcionar com o Tableau Server

Quando um cliente acessa o Tableau Server por um proxy reverso ou balanceador de carga, cabeçalhos de mensagem específicos precisam ser preservados (ou adicionados). Especificamente, todos os servidores na cadeia de mensagens precisam ser representados nas configurações gateway.trusted e gateway.trusted_hosts.

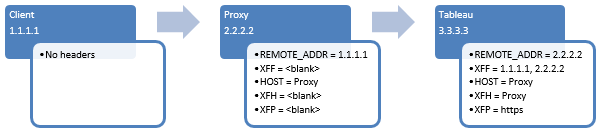

O gráfico a seguir mostra cabeçalhos de exemplo de uma cadeia de mensagens de um salto na qual um servidor proxy está se comunicando diretamente com o Tableau Server:

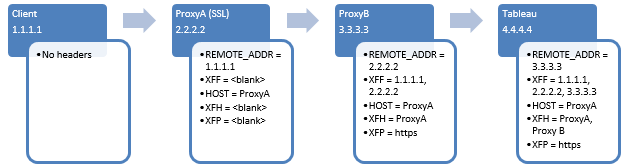

O gráfico a seguir mostra cabeçalhos de exemplo de uma cadeia de mensagens de vários saltos, na qual a mensagem passa por dois servidores proxy antes de se conectar ao Tableau Server:

A tabela a seguir descreve o que são esses cabeçalhos e como eles estão relacionados às definições de configuração no Tableau Server:

| Cabeçalhos | Descrição | Configurações relacionadas do Tableau Server |

REMOTE_ADDR e X-FORWARDED-FOR (XFF) | O Tableau Server precisa desses cabeçalhos para determinar o endereço IP de origem das solicitações. O cabeçalho X-FORWARDED-FOR precisa apresentar a cadeia de endereço IP para o Tableau Server na ordem em que as conexões aconteceram. | O endereço IP definido emgateway.trusted deve ser igual ao IP apresentado em REMOTE_ADDR. Se você enviar vários endereços emgateway.trusted, um deles deve corresponder ao IP apresentado em REMOTE_ADDR. |

HOST e X-FORWARDED HOST (XFH) | Esses cabeçalhos são usados para gerar links absolutos para o Tableau Server quando ele responde ao cliente. O cabeçalho X-FORWARDED-HOST precisa apresentar nomes de host para o Tableau Server na ordem em que as conexões aconteceram. | Os nomes de host que são apresentados no cabeçalho X-FORWARDED-HOST devem ser incluídos nos nomes de host especificados em gateway.trusted_hosts. |

X-FORWARDED-PROTO (XFP) | Este cabeçalho é necessário se o SSL estiver habilitado para o tráfego do cliente para o proxy, mas não para o tráfego do proxy para o Tableau Server. Os cabeçalhos Artigo KB relacionado: Erro "Não é possível fazer logon" e "Nome de usuário ou senha inválida" com SAML após atualização(O link abre em nova janela). | A configuração de porta no proxy reverso (conexões de entrada do cliente e conexões de saída para o Tableau Server) deve ser especificada nos parâmetros correspondentes: Se o servidor proxy estiver usando SSL para se comunicar com o Tableau Server, o SSL deve ser configurado e habilitado no Tableau Server. |

Validar a configuração do proxy reverso e do balanceador de carga

Para validar a configuração do gateway para o Tableau Server, publique pastas de trabalho e fontes de dados usando a criação na Web do Tableau Server ou o Tableau Desktop. Ao se conectar por um navegador da Web com o Tableau Server na Internet, verifique se você está usando um navegador recomendado(O link abre em nova janela). Publique e visualize pastas de trabalho que usam fontes de dados existentes além de uma fonte de dados publicada por você. Use os links abaixo para se familiarizar com a conexão com o Tableau Server como um usuário final.

| Tarefa | Documentação |

|---|---|

| Visão geral da criação na Web. | Usar o Tableau na Web(O link abre em nova janela) |

| Faça logon no Tableau Server por meio do Tableau Desktop ou de um navegador da Web. | Fazer logon no Tableau Server ou Online(O link abre em nova janela) |

| Publique uma pasta de trabalho no Tableau Server. | Publicar uma pasta de trabalho(O link abre em nova janela) |

| Publique uma fonte de dados. | Publicar uma fonte de dados(O link abre em nova janela) |

| Abrir pasta de trabalho pelo Tableau Server. | Como abrir pastas de trabalho no servidor(O link abre em nova janela) |

| Sair do Server (com o Desktop). | Fazer logon no Tableau Server ou Online(O link abre em nova janela) |

| Baixar pasta de trabalho em um navegador da Web. | Baixar pastas de trabalho(O link abre em nova janela) |

| Verifique para certificar-se de que tabcmd (de um cliente não servidor) funciona. | tabcmd |