Como configurar o SSL para comunicação interna com o Postgres

É possível configurar o Tableau Server para usar SSL (TLS) na comunicação criptografada entre o repositório do Postgres e outros componentes do servidor. Por padrão, a comunicação que está interna com os componentes do Tableau Server não é criptografada.

Enquanto habilita o suporte para o SSL interno, também é possível configurar o suporte para conexões diretas com o repositório dos clientes do Tableau, como o Tableau Desktop, o Tableau Mobile e os navegadores de Web da REST API.

Como administrador do servidor, abra o TSM em um navegador:

https://<tsm-computer-name>:8850

Para obter mais informações, consulte Fazer logon na interface do usuário na Web do Tableau Services Manager.

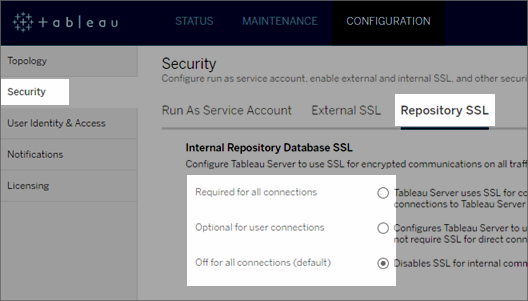

Na guia Configuração, selecione Segurança > Repositório SSL.

Selecione uma das opções para usar o repositório SSL.

Necessário para todas as conexões—usa o SSL para comunicação interna do Tableau Server, e requer SSL para clientes do Tableau e qualquer cliente externo (não Tableau) que se conecta diretamente ao repositório, incluindo aqueles que usam o usuário tableau ou readonly.

Importante: a menos que você conclua as etapas em Configurar Postgres SSL para permitir conexões diretas de clientes, para colocar os arquivos de certificado no local correto nos computadores clientes, clientes Tableau e clientes postgres externos não poderão validar a identidade do repositório do Tableau comparando certificados nos computadores cliente com o certificado SSL do computador do repositório.

Opcional para conexões do usuário— Quando ativado, o Tableau usa o SSL para comunicação interna do Tableau Server e suporta, mas não requer, SSL para conexões diretas ao servidor dos clientes Tableau e clientes externos.

Desativado para todas as conexões (padrão)—a comunicação interna do servidor não é codificada e o SSL não é necessário para conexões diretas dos clientes.

Clique em OK.

As duas primeiras opções geram arquivos de certificado do servidor, server.crt e server.key, e os coloca no local a seguir:

/var/opt/tableau/tableau_server/data/tabsvc/config/pgsql_<version>/securityUse este arquivo .crt se precisar configurar clientes para conexões diretas.

Para habilitar o SSL para tráfego interno entre os componentes do servidor, execute os seguintes comandos:

tsm security repository-ssl enable

tsm pending-changes apply

O que o comando faz

O comando repository-ssl enable gera arquivos de certificado do servidor, o qual ele coloca no local a seguir:

/var/opt/tableau/tableau_server/data/tabsvc/config/pgsql_<version>/security

Por padrão, esse comando define o Tableau Server para exigir SSL para tráfego entre o repositório e outros componentes do servidor, assim como para conexões diretas dos clientes do Tableau (para conexões por meio dos usuários tableau ou readonly).

Para concluir a configuração, execute as etapas descritas em Configurar Postgres SSL para permitir conexões diretas de clientes para colocar os arquivos de certificado no local adequado nos computadores de cliente.

Se as alterações pendentes exigirem uma reinicialização do servidor, o comando pending-changes apply exibirá um prompt para que você saiba que ocorrerá uma reinicialização. Esse prompt será exibido mesmo que o servidor esteja parado, porém, nesse caso, não há reinicialização. Cancele o prompt com a opção --ignore-prompt, mas isso não altera o comportamento de reinicialização. Se as alterações não exigirem uma reinicialização, elas serão aplicadas sem um prompt. Para obter mais informações, consulte tsm pending-changes apply.

Opção para habilitar o repository-ssl

Se deseja solicitar o SSL apenas para comunicação interna do Tableau Server, não para conexões diretas de aplicativos do cliente, use a opção a seguir com o comando repository-ssl enable:

--internal-only

Ambientes do cluster

Ao executar o repository-ssl enable em um nó de um cluster, ele copiará o arquivo de certificado necessário para a mesma localização em cada nó.

Para obter mais informações sobre como baixar o certificado público para conexões diretas, consulte Configurar Postgres SSL para permitir conexões diretas de clientes.