Configurer SSL pour le trafic HTTP externe vers et depuis Tableau Server

Vous pouvez configurer Tableau Server pour l’utilisation de communications chiffrées SSL (Secure Sockets Layer) sur tout le trafic HTTP externe. Le paramétrage de SSL permet de sécuriser l’accès à Tableau Server et garantir que les informations sensibles transmises entre le serveur ou les clients Tableau (par exemple Tableau Desktop, l’interface REST API, les extensions analytiques, etc.) sont protégées. Les étapes permettant de configurer le serveur pour SSL sont décrites dans cette rubrique ; toutefois, vous devez tout d’abord acquérir un certificat provenant d’une autorité de confiance puis importer les fichiers du certificat dans Tableau Server.

L’authentification SSL mutuel n’est pas prise en charge sur Tableau Mobile.

Exigences relatives aux certificats SSL

Obtenez un certificat Apache SSL provenant d’une autorité de confiance (par exemple, Verisign, Thawte, Comodo, GoDaddy, etc.). Vous pouvez également utiliser un certificat interne émis par votre société. Les certificats des caractères génériques, qui vous permettent d’utiliser SSL avec de nombreux noms d’hôtes dans le même domaine, sont pris en charge.

Lorsque vous acquérez un certificat SSL pour les communications externes vers et depuis Tableau Server, suivez ces recommandations et ces exigences :

Le fichier de certificat CA doit être un certificat x509 PEM valide portant l’extension

.crt.Utilisez un certificat SSL SHA-2 (256 ou 512 bits). La plupart des navigateurs ne se connectent plus à un serveur présentant un certificat SHA-1 .

Outre le fichier de certificat, vous devez également acquérir un fichier de clé de certificat SSL correspondant. Le fichier de la clé doit être un fichier de clé privée RSA ou DSA (avec l’extension

.keypar convention).Vous pouvez choisir de protéger par mot de passe le fichier de clé. La phrase de passe que vous entrez pendant la configuration sera chiffrée en période d’inactivité. Toutefois, si vous souhaitez utiliser le même certificat pour SSL et SAML, vous devez utiliser un fichier de clé qui n’est pas protégé par une phrase de passe.

Important : si votre fichier de clé est protégé par une phrase secrète, vous devez vérifier que l’algorithme cryptographique associé est pris en charge par votre version de Tableau Server. Tableau Server utilise OpenSSL pour ouvrir les fichiers de clés protégés par mot de passe. Depuis août 2023, les dernières versions de Tableau Server (2021.3.26, 2021.4.21, 2022.1.17, 2022.3.9, 2023.1.5 et versions ultérieures) exécutent OpenSSL 3.1. Les versions précédentes de Tableau Server exécutaient OpenSSL 1.1. Un certain nombre d’algorithmes cryptographiques ont été retirés et ne sont plus pris en charge dans OpenSSL 3.1. Si vous utilisez un fichier de clé protégé par une phrase secrète sur une ancienne version de Tableau Server qui exécute toujours OpenSSL 1.1, consultez l’article suivant de la Base de connaissances avant de mettre à niveau vers la dernière version de Tableau Server : Gateway et Prep Conductor n’ont pas pu démarrer lors de l’utilisation d’un SSL externe avec une phrase secrète pour protéger le fichier de clé après la mise à niveau vers Tableau Server 2022.1.17(Le lien s’ouvre dans une nouvelle fenêtre).

Fichier de chaîne de certificats SSL : un fichier de chaîne de certificats est requis pour Tableau Desktop sur Mac et pour Tableau Prep Builder sur Mac et Tableau Prep Builder sur Windows. Le fichier de chaîne est également requis pour l’application Tableau Mobile si la chaîne de certificats pour Tableau Server n’est pas approuvée par le système d’exploitation iOS ou Android de l’appareil mobile.

Le fichier de chaîne est une concaténation de tous les certificats constituant la chaîne de certificats du certificat du serveur. Tous les certificats présents dans le fichier doivent être de type x509 PEM et l’extension du fichier doit être

.crt(et non pas.pem).Dans le cas de sous-domaines multiples, Tableau Server prend en charge les certificats avec caractères génériques.

Vérifiez que le domaine, le nom d’hôte ou l’adresse IP que les clients utilisent pour se connecter à Tableau Server est inclus dans le champ Autres noms de l’objet (SAN, ou Subject Alternative Names). De nombreux clients (Tableau Prep, navigateurs Chrome et Firefox, etc.) exigent une entrée valide dans le champ SAN pour établir une connexion sécurisée.

Remarque : si vous comptez configurer Tableau Server pour l’authentification unique avec SAML, consultez Utilisation d’un certificat SSL et de fichiers de clé pour SAML dans les exigences en matière d’authentification SAML pour déterminer s’il faut utiliser les mêmes fichiers de certificat à la fois pour SSL et SAML.

Configuration de SSL pour un cluster

Il est possible de configurer un cluster Tableau Server pour qu’il utilise SSL. Si le nœud initial est le seul nœud qui exécute le processus de passerelle (ce qui est le cas par défaut), vous devez configurer SSL uniquement sur ce nœud en procédant comme décrit dans cette rubrique.

SSL avec plusieurs passerelles

Un cluster Tableau Server à haute disponibilité peut intégrer plusieurs passerelles, derrière un équilibrage de charge. Si vous configurez ce type de cluster pour SSL, les possibilités suivantes s’offrent à vous :

Configurer l’équilibrage de charge pour SSL : Le trafic est chiffré à partir des navigateurs Web clients vers l’équilibrage de charge. Le trafic entre l’équilibrage de charge et les processus des passerelles Tableau Server n’est pas chiffré. Vous n’avez pas besoin d’effectuer une quelconque configuration SSL dans Tableau Server. L’ensemble est géré par l’équilibrage de charge.

Configurer Tableau Server pour SSL : Le trafic est chiffré à partir des navigateurs Web clients vers l’équilibrage de charge, et à partir de ce dernier vers les processus des passerelles Tableau Server. Pour obtenir plus d’informations, passez à la section suivante.

Informations de configuration supplémentaires pour les environnements de cluster Tableau Server

Si vous souhaitez utiliser SSL sur tous les nœuds Tableau Server exécutant un processus de passerelle, effectuez la procédure suivante.

Configurez l’équilibrage de charge externe pour l’interconnexion SSL.

Ou, si vous souhaitez utiliser un port autre que 443, vous pouvez configurer l’équilibrage de charge externe pour interrompre le port non standard pour le client. Dans ce scénario, vous allez ensuite configurer l’équilibrage de charge pour vous connecter à Tableau Server via le port 443. Pour obtenir de l’aide, reportez-vous à la documentation fournie pour l’équilibreur de charge.

Assurez-vous que le certificat SSL est généré pour le nom d’hôte de l’équilibreur de charge.

Configurez le nœud initial Tableau Server pour SSL.

Si vous utilisez le SSL mutuel, téléchargez le fichier de certificat SSL CA. Consultez

tsm authentication mutual-ssl <commands>.

Les fichiers de clé et de certificat SSL seront distribués à chaque nœud dans le cadre du processus de configuration.

Préparer l’environnement

Lorsque vous obtenez les fichiers de certificat de l’autorité de certification, enregistrez-les sur un emplacement accessible par Tableau Server, et notez les noms des fichiers de certificat .crt et .key, ainsi que leur dossier d’enregistrement. Vous devrez fournir ces informations à Tableau Server lors de l’activation de SSL.

Configurer SSL sur Tableau Server

Utilisez la méthode avec laquelle vous vous sentez le plus à l’aise.

Ouvrez TSM dans un navigateur :

https://<tsm-computer-name>:8850. Pour plus d’informations, consultez Se connecter à l’interface utilisateur Web Tableau Services Manager.

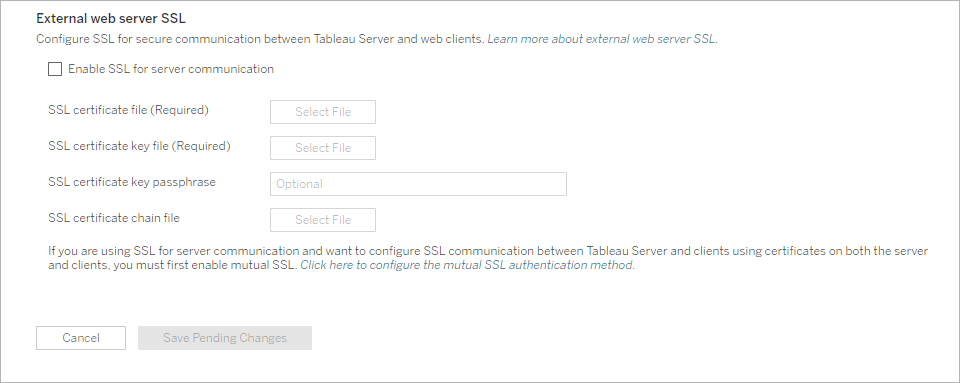

Dans l’onglet Configuration, sélectionnez Sécurité > SSL externe.

Remarque : si vous mettez à jour ou modifiez une configuration existante, cliquez sur Réinitialiser pour effacer les paramètres existants avant de continuer.

Sous SSL serveur Web externe, sélectionnez Activer SSL pour la communication serveur.

Téléchargez les fichiers de clé et de certificat, et si nécessaire chargez le fichier de chaîne et entrez la clé de phrase de passe :

Si vous exécutez Tableau Server dans un déploiement distribué ces fichiers seront automatiquement distribués à chaque nœud approprié du cluster.

Cliquez sur Enregistrer les modifications en attente.

Cliquez sur Modifications en attente en haut de la page :

Cliquez sur Appliquer les modifications et redémarrer.

Après avoir copié les fichiers de certificat sur l’ordinateur local, exécutez les commandes suivantes :

tsm security external-ssl enable --cert-file <path-to-file.crt> --key-file <path-to-file.key>

tsm pending-changes apply

Consultez la référence de commande suivante sur tsm security external-ssl enable pour déterminer si vous souhaitez inclure des options supplémentaires pour external-ssl enable. Tableau fournit des recommandations spécifiques pour l’option --protocols.

La commande external-ssl enable command importe les informations depuis les fichiers .crt et .key. Si vous exécutez cette commande sur un nœud du cluster Tableau Server, elle distribue également les informations aux autres nœuds de passerelle.

Si les modifications en attente nécessitent un redémarrage du serveur, la commande pending-changes apply affichera une invite pour vous informer qu’un redémarrage va avoir lieu. Cette invite s’affiche même si le serveur est arrêté, mais dans ce cas, il n’y a pas de redémarrage. Vous pouvez supprimer l’invite à l’aide de l’option --ignore-prompt, mais cela ne modifiera pas le comportement de redémarrage. Si les modifications ne nécessitent pas de redémarrage, les modifications sont appliquées sans invite. Pour plus d’informations, consultez tsm pending-changes apply.

Redirection de port et journalisation

Après que le serveur a été configuré pour SSL, il accepte les demandes vers le port non-SSL (la valeur par défaut est le port 80) et les redirige automatiquement vers le port SSL 443.

Remarque : Tableau Server prend uniquement en charge le port 443 comme port sécurisé. Il n’est pas possible de l’exécuter sur un ordinateur sur lequel une autre application utilise le port 443.

Les erreurs SSL sont consignées dans le journal à l’emplacement suivant. Utilisez ce journal pour dépanner les problèmes de validation et de cryptage :

\ProgramData\Tableau\Tableau Server\data\tabsvc\logs\httpd\error.log

Changer ou mettre à jour le certificat SSL

Après avoir configuré SSL, vous pouvez avoir besoin de mettre à jour périodiquement le certificat. Dans certains cas, vous pouvez avoir besoin de modifier le certificat en raison de changements opérationnels intervenus dans votre environnement informatique. Dans les deux cas, vous devez utiliser TSM pour remplacer le certificat SSL qui a déjà été configuré pour SSL externe.

Ne copiez pas un nouveau certificat dans le répertoire de fichiers du système d’exploitation. Au lieu de cela, lorsque vous ajoutez le certificat avec l’interface Web TSM ou la commande tsm security external-ssl enable, le fichier de certificat est copié dans le magasin de certificats approprié. Dans un déploiement distribué, le certificat est également copié sur les nœuds du cluster.

Pour changer ou mettre à jour le certificat SSL (et le fichier de clé correspondant si nécessaire), suivez les étapes de la section précédente de cette rubrique, Configurer SSL sur Tableau Server.

Après avoir modifié le certificat, vous devez exécuter tsm pending-changes apply pour redémarrer les services de Tableau Server. Nous recommandons également de redémarrer tout autre service sur l’ordinateur qui utilise le certificat SSL. Si vous modifiez un certificat racine sur le système d’exploitation, vous devez redémarrer l’ordinateur.